作为前端开发者或逆向爱好者,你是否有过这样的经历:打开某个网站想调试代码、分析逻辑,却发现右键用不了、F12按了没反应,甚至打开开发者工具后页面就疯狂刷新、一片空白?其实,这不是浏览器出了问题,而是网站开启了「反调试」机制——今天就来深度拆解,网站到底是如何“防”我们调试的,以及遇到这些情况该如何破解。

一、什么是反调试?

简单来说,反调试是网站开发者为保护自身代码安全,防止代码被逆向分析、篡改而设置的防护手段。其核心目标很明确:要么阻止你打开开发者工具,要么在你打开工具后,通过各种手段干扰调试过程,让你无法正常设置断点、分析调用栈,最终放弃逆向操作。

我们先明确一个常规的逆向调试流程:打开开发者工具 → 定位目标JS文件 → 设置断点 → 跟踪代码执行、分析调用栈。而反调试的本质,就是通过技术手段破坏这个流程中的任意一环,让调试工作变得困难甚至无法进行。

二、反调试的三类核心手段,逐个拆解

反调试的手段虽多,但整体可以分为三大类,从“阻止工具打开”到“干扰调试过程”,层层递进,防护力度也逐渐增强。

第一类:从源头拦截,阻止打开开发者工具

这是最基础也最直观的反调试手段,核心思路是:在用户还没进入调试阶段时,就提前拦截所有可能打开开发者工具的操作,从源头切断调试入口。

常见的实现方式有两种:

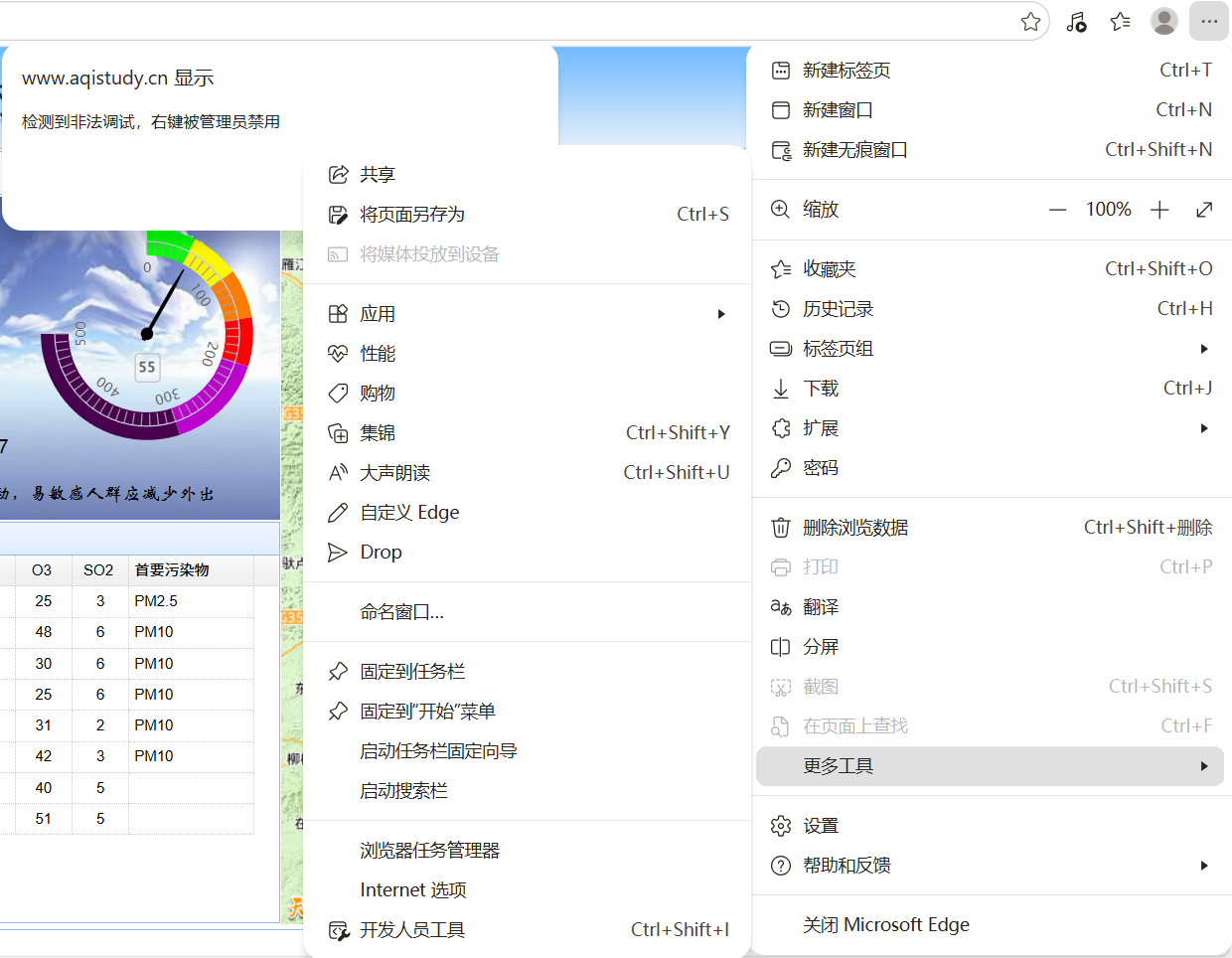

监听关键操作,直接阻止:网站会监听用户的右键点击、F12按键(开发者工具快捷键),一旦检测到这些操作,就会触发弹窗警告,或者直接阻止操作执行——比如右键点击后毫无反应,按F12没有任何弹窗。

禁用右键菜单:这是最常见的操作之一,通过JS代码禁用页面的右键功能,让用户无法通过“检查”“查看页面源代码”等右键选项打开开发者工具,进一步压缩调试入口。

解决方法:1.点击浏览器右上角的三个点,在菜单栏选择更多工具,再点击开发者工具。

2.使用快捷键Ctrl+Shift+L

第二类:干扰调试过程,检测到就“搞事情”

如果无法完全阻止开发者工具打开,网站就会进入“检测+干扰”模式:通过代码判断用户是否正在调试,一旦检测到调试行为,就对页面进行干扰,让调试无法正常进行。

首先看网站如何检测调试状态:

监测窗口尺寸变化:正常情况下,页面的

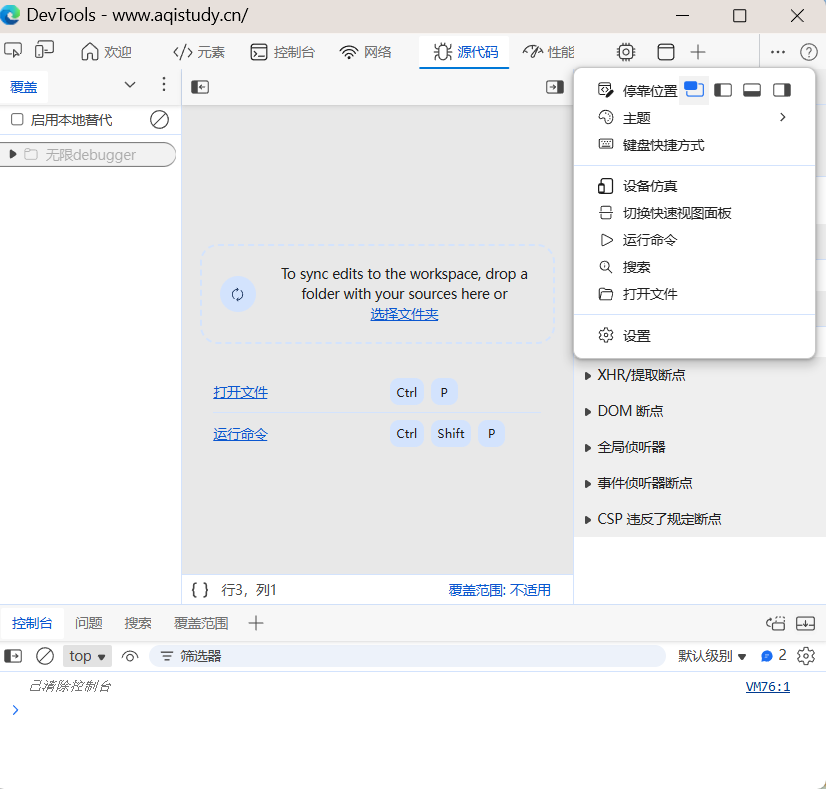

window.outerWidth(浏览器窗口宽度)与页面内容宽度差值较小;但打开开发者工具后(尤其是侧边栏模式),这个差值会突然变大。网站通过对比这个差值,就能判断是否打开了开发者工具。 可以点击停靠位置的第一个按钮,这个按钮的作用是取消工具窗口和页面的嵌套,让开发者以独立的窗口打开

可以点击停靠位置的第一个按钮,这个按钮的作用是取消工具窗口和页面的嵌套,让开发者以独立的窗口打开检测console可用性:调试时我们经常会用

console.log打印日志,而网站会通过判断console是否能正常调用,来推断用户是否在调试——如果console能正常执行,就可能认定用户正在进行调试操作。

一旦检测到调试行为,网站会采取哪些干扰措施呢?常见的有三种:

无限刷新页面:只要检测到调试状态,就自动刷新页面,让你无法固定断点、跟踪代码。

显示空白内容:直接隐藏页面所有内容,只显示空白,即使你打开了开发者工具,也无法看到任何可调试的元素和代码。

弹窗警告:弹出提示框,要求你关闭开发者工具,否则无法正常浏览页面。

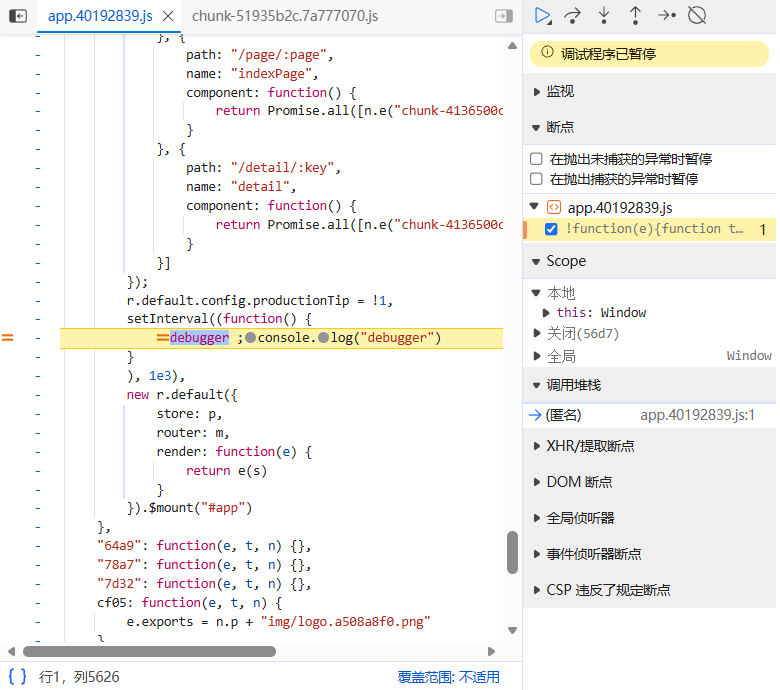

第三类:终极干扰——无限debugger,让调试陷入死循环

这是最棘手、最常见的反调试手段之一。网站通过反复触发debugger语句,让页面持续进入断点暂停状态,你刚取消断点,下一个断点就会立即触发,根本无法进行后续的代码分析。

先搞懂:debugger是什么?

debugger是JavaScript的原生调试关键字,作用很简单:当代码执行到这一行时,如果开发者工具处于开启状态,程序就会自动暂停,进入断点模式——这原本是开发者用来调试自己代码的工具,却被反调试用来“反制”逆向操作。

为了规避搜索和静态分析,debugger有多种隐蔽写法,不止是简单的debugger;:

直接写法:

debugger;(最基础,也最容易被搜索到)通过eval执行字符串:将debugger拆分成字符串拼接,再用eval执行,比如

eval('de' + 'bu' + 'gg' + 'er');,这样静态搜索时无法直接找到“debugger”关键字。通过Function构造函数:同样是隐蔽写法,比如

new Function('debugger')();,甚至可以用base64编码进一步隐藏,比如new Function(atob('ZGVidWdnZXI='))();(atob解码后就是debugger)。

无限debugger的实现方式

无限debugger的核心原理是“循环触发断点”,通过定时器让debugger语句反复执行,让调试器陷入持续暂停的死循环。常见的实现有两种:

setInterval定时循环:直接用定时器每隔一段时间触发一次debugger,比如

setInterval('debugger', 100);,每隔100毫秒就触发一次断点,根本无法正常操作。setTimeout递归循环:通过递归调用setTimeout,实现无限循环触发,比如:

function loopDebug() {

setTimeout(() => {

debugger;

loopDebug();

}, 1000);

}

loopDebug();这种写法和setInterval效果一致,都会让调试器在极短间隔内被无限次触发,让调试陷入停滞。

三、破解无限debugger:三种实用方法,按需选择

遇到无限debugger不用慌,分享三种最实用的破解方法,覆盖不同场景,从简单到复杂,新手也能轻松上手。

方法一:“永不在此处暂停”——最简单、无副作用

这是最基础也最安全的方法,适合断点数量少、位置固定的情况。操作步骤很简单:

在开发者工具的“源代码”面板中,找到触发断点的debugger语句,右键点击该断点,选择“永不在此处暂停”(不同浏览器表述略有差异,比如Chrome是“Never pause here”)。这样一来,该位置的debugger就会永久失效,不会再触发暂停。

优点:操作简单、安全无副作用,不会影响页面正常逻辑;缺点:如果断点数量多、位置分散,操作会比较繁琐。

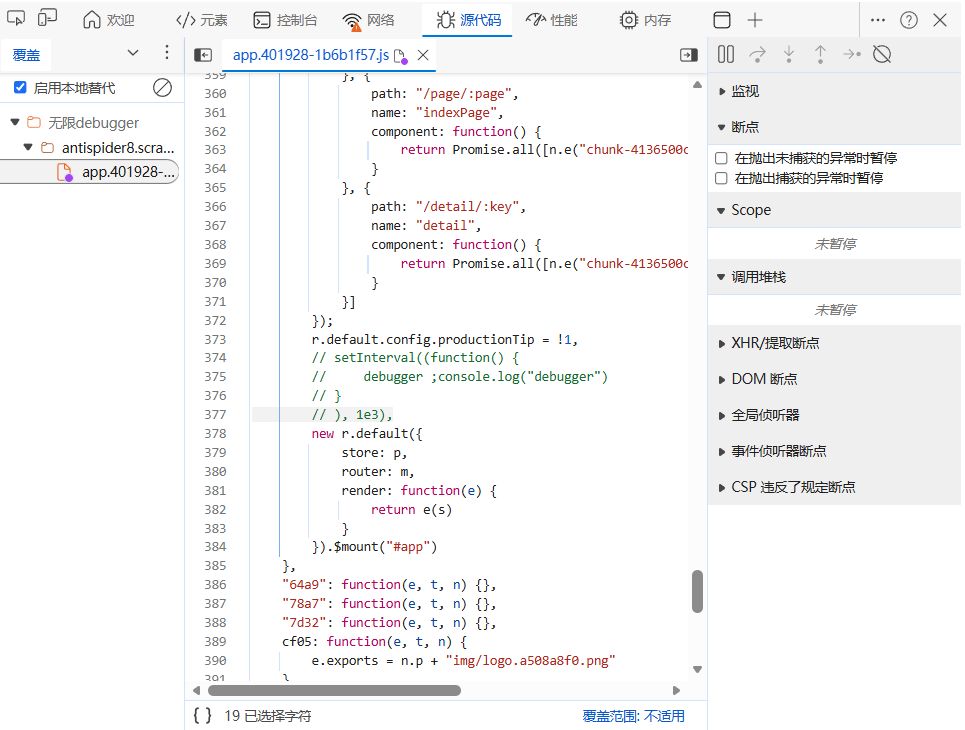

方法二:替换文件——稳定、长期有效

这种方法的核心是“用修改后的本地文件,替换网站的线上JS文件”,彻底删除debugger相关语句,适合需要长期调试同一个网站的场景。步骤概述如下:

定位目标文件:在开发者工具的“源代码”面板中,找到包含无限debugger的JS文件。

启用本地覆盖:在该文件上右键,选择“保存为本地覆盖”(或类似选项),将文件下载到本地。

编辑文件:用编辑器打开本地文件,删除或注释掉所有debugger相关语句。

刷新页面:浏览器会自动加载修改后的本地文件,此时无限debugger就会失效。

优点:稳定可靠,修改后长期有效,适合长期调试;缺点:如果网站代码经过混淆、字符串拼接(比如前面提到的eval拼接debugger),可能无法全面找到并移除所有debugger语句。

方法三:重写或Hook函数——灵活、精准,适合临时绕过

这种方法通过在控制台临时修改全局函数,拦截触发debugger的定时器,适合临时绕过反调试,无需修改文件。主要有两种方式:

临时置空法:直接将setInterval、setTimeout置空,让定时器无法执行,比如在控制台输入

setInterval = function() {};,按下回车后,无限debugger会立即停止。缺点是会禁用所有定时器,可能影响页面正常功能,且刷新页面后会恢复原样。Hook精准拦截法:只拦截含有debugger的定时器,不影响页面正常逻辑,是更推荐的方式。代码如下:

const originalSetInterval = setInterval;

setInterval = function (callback) {

const content = String(callback);

if (content.includes('debugger') || content.includes('bugger')) {

return null;

}

return originalSetInterval.apply(this, arguments);

};将这段代码复制到控制台执行,就能精准拦截所有包含“debugger”的setInterval调用,既阻止了无限断点,又不影响其他正常的定时器逻辑。

优点:灵活、精准,无需修改文件,适合临时绕过;缺点:需要在代码执行前注入,刷新页面后会失效,适合临时调试。

四、总结

网站反调试的核心,本质上是“攻防对抗”——开发者用技术手段保护代码,而我们通过理解其原理,找到破解方法。本文介绍的三类反调试手段(阻止工具打开、干扰调试过程、无限debugger),以及对应的破解方法,基本能覆盖大部分常见场景。

需要注意的是:反调试的目的是保护代码安全,我们破解反调试的前提,必须是基于合法合规的场景(比如调试自己开发的网站、学习研究开源代码),切勿用于恶意逆向、篡改他人网站等违规行为。

随着前端技术的发展,反调试手段也在不断升级(比如结合代码混淆、加密、WebSocket通信检测等),但万变不离其宗——只要理解其核心逻辑,就能找到对应的破解思路。